En parfaits citadins, nous apprenons à marcher prudemment sur les trottoirs encombrés, à poser des questions exigeantes aux vendeurs du supermarché et à regarder des deux côtés avant de traverser la rue. Mais notre vie se joue désormais de plus en plus en ligne. L’humanité tente à présent de savoir à quoi ressemblerait un quartier louche en ligne, comment juger un argumentaire de vente sans voir le regard hésitant d’un vendeur et pourquoi la circulation peut être dangereuse même si elle est purement numérique.

Que ce soit pour les utilisateurs ou pour les entreprises, quelques règles simples peuvent guider chacun vers une vie numérique sûre.

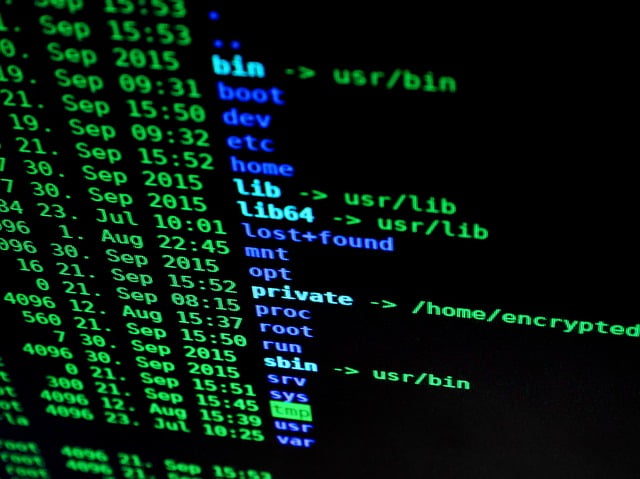

Nous entendons toujours parler de fuites de noms d’utilisateurs et de mots de passe sur les services en ligne, ou de piratage de sites web et de périphériques. En tant qu’utilisateurs, nous avons tendance à penser que nous ne pouvons qu’attendre, impuissants, d’être pris pour cible. Mais, en réalité, un peu de prévention contribue grandement à la sécurité de nos appareils et de nos données personnelles.

Tous ces conseils sont accessibles à tous, et pas seulement à quelques utilisateurs privilégiés qui comprennent le fonctionnement d’un système d’exploitation. Toutes les données ont de la valeur, même si les gens ne le savent pas. Si les données des utilisateurs ne valaient vraiment rien, il n’y aurait pas autant de pirates qui essaieraient de les récupérer.

Les internautes doivent avant tout être proactifs pour leur sécurité. Ils doivent penser sécurité avant de devoir gérer une crise, et pas seulement après. Quelques étapes simples peuvent éviter de nombreux problèmes.

1. Éviter autant que possible les réseaux Wi-Fi publics.

Il est parfois difficile de résister aux attraits de l’Internet gratuit, en particulier sur les téléphones dotés de forfaits data restrictifs. Une solution serait alors de se connecter à un réseau Wi-Fi public, mais cela comporte des risques. La plupart du temps, ces types de réseaux ont une sécurité médiocre et peuvent être utilisés pour espionner les personnes utilisant le réseau Wi-Fi.

2. Utiliser un VPN (réseau privé virtuel) chaque fois que c’est nécessaire.

Si l’utilisation d’un réseau Wi-Fi public est nécessaire, il faut choisir un service de VPN de confiance. De cette façon, les données de l’utilisateur sont anonymisées et sécurisées, rendant ainsi l’espionnage très difficile.

3. Faire attention à ce qui est partagé en ligne

Les réseaux sociaux existent parce que les gens aiment partager toutes sortes d’informations – photos, articles ou textes. Mais ces données peuvent avoir une valeur qui n’est pas toujours évidente. Par exemple, certains utilisateurs vont écrire qu’ils sont en vacances ou en visite dans leur restaurant préféré. Ces données indiquent donc que leur maison ou appartement est actuellement vide. Pas besoin d’être un pirate informatique pour obtenir ces informations.

4. Souscrire à un antivirus avant d’être infecté.

Les utilisateurs ont tendance à installer une solution de cybersécurité après avoir été infecté, mais cela devrait être une mesure préventive. Tant de menaces peuvent être évitées, comme les virus, les programmes malveillants, les logiciels de publicité agressive, ou même les tentatives de phishing.

5. Utiliser des mots de passe complexes et uniques pour chaque service.

Un mot de passe est la porte vers les données des utilisateurs. Il est donc logique d’utiliser des données solides. Année après année, la liste des mots de passe les plus courants inclut toujours 123456, azerty et même motdepasse.

Un mot de passe robuste doit comporter au moins huit caractères et inclure des lettres, des chiffres et des symboles en majuscule. Plus le mot de passe est complexe, moins il est probable qu’il soit révélé lors d’une attaque par force brute ou par dictionnaire.

C’est aussi une sage idée d’utiliser des mots de passe différents pour chaque service ou un gestionnaire de mot de passe si l’on a trop d’informations d’identification à mémoriser.

6. Garder tous les appareils à jour.

Certaines personnes vont retarder la mise à jour de leur téléphone ou de leur ordinateur, pour diverses raisons. La plupart de ces mises à jour contiennent des correctifs pour les failles de sécurité et les exploits. Ne pas les appliquer laisse les appareils vulnérables aux attaques.

7. Les e-mails sont un moyen courant de répandre des logiciels malveillants et des virus.

Les gens ne peuvent pas contrôler ce qui est envoyé à leur adresse électronique, mais ils doivent contrôler ce qui arrive une fois dessus. La première étape consiste à éviter d’ouvrir des courriers d’expéditeurs inconnus. Au minimum, les logiciels de messagerie ne doivent pas être configurés pour prévisualiser automatiquement le contenu des e-mails.

8. Les e-mails sont également utilisés pour récupérer les données des personnes via des tentatives d’hameçonnage.

Il est utile de savoir que les services en ligne – en particulier les services bancaires – ne demandent jamais de noms d’utilisateur, de mots de passe ou de coordonnées financières. Avec ces informations la plupart des tentatives de phishing peuvent être éviter.

9. Les signaux Bluetooth et NFC (communication en champ proche) sur les appareils mobiles semblent inoffensifs, et les utilisateurs les laissent généralement activés. Il faut les éteindre pour rester en sécurité. Plusieurs vulnérabilités ont déjà été trouvées et corrigées dans le protocole Bluetooth, mais d’autres peuvent toujours exister.

D’autre part, la technologie NFC a de nombreuses utilisations, notamment le paiement par téléphone ou par montre connectée (Apple Pay, Paylib, Google Pay etc…) en lieu et place d’une carte de crédit. Bien que le protocole et les applications soient raisonnablement sécurisés, ils ne sont pas invulnérables et, dans certaines circonstances, les informations financières des utilisateurs peuvent être interceptées.

10. Le service de localisation (GPS) du téléphone.

Si certaines personnes souhaitent peut-être partager leur position avec Google ou Apple, ces mêmes données sont également disponibles pour d’autres applications. Il a été constaté que les applications tierces récoltaient les données de géolocalisation de l’utilisateur. Il est conseillé de désactiver les services de localisation s’ils ne sont pas utilisés.

Rester protégé en ligne n’est pas si difficile, et les utilisateurs peuvent utiliser ces quelques mesures proactives pour se prémunir des problèmes qui pourraient survenir, car dans la vie numérique comme dans la vie hors ligne, il vaut mieux prévenir que guérir.